پایگاه داده توزیع شده مجموعه ای از پایگاه داده های دارای ارتباط منطقی است که از دید کاربر به صورت یک پایگاه داده منفرد به نظر می رسد. با افزایش محبوبیت پایگاه داده های توزیع شده، نیاز به بهبود در سیستم های مدیریت پایگاه داده های توزیع شده اهمیت بیشتری می یابد. مهم ترین موضوع در سیستم های مدیریت پایگاه داده های توزیع شده امنیت آن می باشد و توسعه یک سیستم پایگاه داده توزیع شده موفق، نیازمند توجه ویژه به مسائل امنیتی است.

یک مدل امنیتی ساده

معماری پایگاه داده توزیع شده

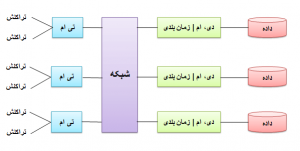

از نظر معماری، یک دی.دی.بی.ام.اس از یک مجموعه از سایت های پرس و جو و یک مجموعه غیرتهی از سایت های داده تشکیل شده است. مساله پردازش پرسوجوی توزیع شده، یافتن یک راه مقرون به صرفه برای اجرای هر پرسوجو در شبکه است. دو مقیاس برای بهینه سازی پرسوجو عبارتند از: زمان پاسخ و گذردهی. زمان پاسخ، زمانی است که یک سیستم برای پاسخ به یک پرسوجو صرف میکند و گذردهی، میانگین تعداد تراکنش هایی است که با موفقیت در سیستم انجام شده اند. برای بهینه سازی پرسوجو باید به دنبال راهی بود که زمان پاسخ را کم کرده و گذردهی را افزایش دهد.[۱]

معماری یک پایگاه داده توزیع شده

تعامل کاربر با دی.دی.بی.ام.اس از طریق اجرای تراکنش هاست. تی.ام ها وظیفه سرپرستی تعامل بین تراکنش و پایگاه داده را بر عهده دارند؛ بدین صورت که یک تی.ام، اعمال صادر شده به وسیله یک تراکنش را دریافت کرده و آنها را به زمانبند مناسب هدایت میکند. هدف زمانبند، نظم دهی به اعمال است تا نتایج اجرا درست باشند. دی.ام ها نیز وظیفه مدیریت پایگاه داده برای انجام اعمال وصولی و انجام ترمیم و بازیابی در صورت وقوع شکست را بر عهده دارند.

جنبه های امنیت در پایگاه داده توزیع شده

مهم ترین مسائل در امنیت عبارتند از: احراز هویت، شناسایی و اجرای کنترل دسترسی مناسب. با توجه به قوانین کنترل دسترسی، زبان هایی مانند اس.کیو.ال از دستورات اعطا و بازپس گیری برای اعطا و بازپسگیری دسترسی به کاربران استفاده می کنند؛ اما برای بسیاری از برنامه های کاربردی، این دستورات کافی نیستند؛ زیرا ممکن است مجازشماری های پیچیده تر و یا مجازشماری های منفی نیز مورد نیاز باشند.[۲]

سیستم های مدیریت پایگاه داده به عنوان سیستم های عملیاتی، نیازمندیهای عملیاتی زیادی دارند که تعدادی از مهمترین آن ها عبارتند از: کنترل دسترسی چندسطحی، محرمانگی، قابلیت اطمینان، صحت و ترمیم.[۳]

امنیت ارتباطات

در یک پایگاه داده توزیع شده، به علت قرارگیری داده، کاربران و تراکنش ها در مکان های مختلف، تعداد زیادی ارتباطات دادهای وجود دارد. بنابراین، نیازمند ارتباط امن بین کاربران و پایگاه داده ها و نیز بین پایگاه داده های مختلف خواهیم بود.[۴]

امنیت در ارتباطات در پایگاه داده توزیع شده، با فرض برقراری دائم ارتباط (برقراری اصل دسترسپذیری) بوده و بنابراین تنها نیازمند برقراری دو اصل محرمانگی و صحت میباشد؛ یعنی کانال داده باید در برابر شنود مهاجمین، امن باشد و داده در حین انتقال تغییر نکرده و خراب نشود. دو فناوری محبوب مورد استفاده برای دستیابی به ارتباط امن انتها به انتها، استفاده از پروتکل اس.اس.ال یا پروتکل تی.ال.اس نیز شبکه های خصوصی مجازی می باشد.[۲]

امنیت داده

در یک پایگاه داده توزیع شده، علاوه بر امنیت ارتباطات، نیاز به امنیت داده ذخیره شده در پایگاه داده های توزیع شده می باشد. جنبه های امنیت داده در پایگاه داده های توزیع شده عبارتند از: احراز هویت و مجازشماری و نیز محرمانگی می باشد.

مسائل امنیتی مطرح در پایگاه داده توزیع شده

به علت وجود ویژگی های توزیع شدگی در سیستم پایگاه داده توزیع شده، باید دید اصول و مواردی که در امنیت پایگاه داده ها مورد بررسی قرار می گیرند، چگونه قابل تعمیم در پایگاه داده های توزیع شده خواهند بود. در واقع مسائل امنیتی در پایگاه داده های توزیع شده، با این سوال آغاز می شوند که برقراری مواردی مانند شناسایی و احراز هویت، مجازشماری و امنیت چندسطحی در پایگاه داده های توزیع شده با چه چالش هایی روبروست و چه راهکارهایی برای آنها ارائه شده است. در ادامه به بررسی این مسائل پرداخته خواهد شد.

شناسایی و احراز هویت

زمانی که یک کاربر می خواهد به یک سیستم کامپیوتری دسترسی پیدا کند، باید ابتدا شناسایی شده (با ارائه نام کاربری) و سپس احراز هویت شود (با وارد کردن کلمه عبور). به منظور اجازه به کاربران برای دسترسی به داده درون سایت های راه دور در یک پایگاه داده توزیع شده، راهکارهایی پیشنهاد شده است.

- راهکار اول، ذخیره سازی نام کاربری (اطلاعات شناسایی) و کلمه عبور (اطلاعات احراز هویت) همه کاربران در همه سایت هاست. اگر چه کلمه های عبور همیشه به صورت رمزشده ذخیره می شوند؛ این تکرار اطلاعات امنیتی، خود به عنوان یک خطر امنیتی محسوب خواهد شد.

- راهکار بهتری که از تکرار جلوگیری میکند، این است که به کاربران اجازه داده شود تا هر کاربر در یک سایت، که سایت خانگی آن نامیده می شود، شناسایی و احراز هویت شود و پس از آن همه سایت های دیگر، آن کاربر را به عنوان یک کاربر واجد شرایط بپذیرند. البته این بدان معنا نیست که آن کاربر اکنون دسترسی نامحدود به همه داده های درون پایگاه داده توزیع شده دارد، زیرا کاربر هنوز باید کنترل های دسترسی محلی داده را ارضا کند. از آن جایی که در این راهکار، احراز هویت می تواند در مکان های متفاوتی انجام شود، احتمال دسترسی غیرمجاز افزایش می یابد؛ زیرا اگر یکی از مکان ها مورد حمله قرار گیرد، کل سیستم مورد حمله قرار خواهد گرفت.

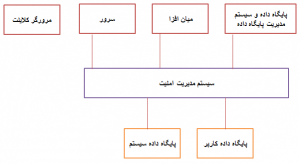

- راهکار سوم، متمرکز کردن احراز هویت در گره هایی به نام خدمتگزارهای احراز هویت می باشد. این خدمتگزارها در شبکه چیده شده اند و وظیفه احراز هویت کاربران را انجام می دهند. هنگامی که یک کاربر بخواهد به سیستم وارد شود، درخواست او به خدمتگزار احراز هویت مربوطه ارجاع داده میشود و آن خدمتگزار، احراز هویت او را انجام خواهد داد. بدیهی است که باید به امنیت این خدمتگزارهای احراز هویت توجه ویژهای شود، اما اگر یکی از آنها مورد حمله قرار بگیرند، خدمتگزارهای احراز هویت دیگر، مانع از گسترش حمله به کل سیستم خواهند شد.

داده توزیع شده و کنترل متمرکز

داده توزیع شده و کنترل متمرکز در معماری داده توزیع شده و کنترل متمرکز، دو راهکار ارائه شد. در راهکار اول که راهکار بخشبندی شده نامیده می شود، یک سیستم پایگاه داده معتمد، به تعدادی سیستم پایگاه داده غیرمعتمد متصل است. هر یک از سیستم های پایگاه داده غیرمعتمد در یک سطح منفرد عمل کرده و داده ها را در آن سطح مدیریت می کند. تمامی ارتباطات بین سیستم های پایگاه داده غیرمعتمد، از طریق سیستم پایگاه داده معتمد انجام می شود. یک پرسوجوی کاربر به سیستم مدیریت پایگاه داده سطح کاربر یا پایین سطح کاربر ارسال شده و درخواست های به روزرسانی تنها به سیستم مدیریت پایگاه داده در سطح کاربر ارسال می شود. از آنجایی که در این راهکار، کانال های مخفی وجود داشت، راهکار دوم که راهکار تکرار نامیده می شود، ارائه شد. در این راهکار، داده طبقه بندی نشده در پایگاه دادههای سری و فوق سری تکرار شده و داده سری در پایگاه داده فوق سری تکرار می شود. آنگاه پرسوجوی کاربر تنها به سیستم مدیریت پایگاه داده در سطح کاربر ارسال شده و درخواست های به روزرسانی به پایگاه داده های تکرارشده ارسال می شود. اگرچه در این راهکار کانال مخفی برای عمل پرسوجو وجود ندارد، پتانسیل کانال مخفی در طول عمل بهروزرسانی وجود دارد که با تحقیقات صورت گرفته مشخص شد که پهنای باند کانال مخفی بسیار کم است. بنابراین راهکار تکرار ترجیح داده می شود.[۱-۳]

فیلم »» DBMS – سیستم پایگاه داده توزیع شده

منابع مطالب بالا:

[۱] Quasim, Md Tabrez. “Security Issues in Distributed Database System Model.” Compusoft 2, no. 12 (2013): 396.

[۲] Zubi, Zakaria Suliman. “On distributed database security aspects.” In Multimedia Computing and Systems, 2009. ICMCS’09. International Conference on, pp. 231-235. IEEE, 2009.

[۳] (Köse, İlker. “Distributed Database Security.” Data and Network Security-Spring (2002).

[۴] Bell, David, and Jane Grimson. Distributed database systems. Addison-Wesley Longman Publishing Co., Inc., 1992.

دیدگاهها (0)